ThreatLocker® küberturbe lahendus

ThreatLocker® pakub äriklassi küberturvalisuse tööriistu serverite ja lõpp-punktide turvalisuse parandamiseks. Eesmärk on ära hoida ründajate pääsemist ettevõtte võrku rakenduste avastamata haavatavuste kaudu. ThreatLockeri lahenduste keskmes on Zero Trust mudel.

ThreatLocker® kombineerib erinevaid küberturbe lahendusi

- Soovimatu tarkvara ei saa sinu võrgus käivituda, isegi kui sellel on administraatorõigused.

- Peatab teadaolevad ja tundmatud viirused, lunavara ja muu pahatahtliku tarkvara.

- Võimaldab juhtida ja kehtestada poliitikaid failide jagamisele, USB-seadmete kasutamisele ning salvestusruumile juurdepääsemisele.

- Kaasaskantava salvestusruumi krüpteerimine.

- Aitab saavutada vastavust infoturbe standarditele ja raamistikele, nt CIS, NIST, HIPAA, ISO jne.

Tutvu ThreatLockeri lahendustega lähemalt. 👇

Application allowlisting – lubatud rakenduste loend

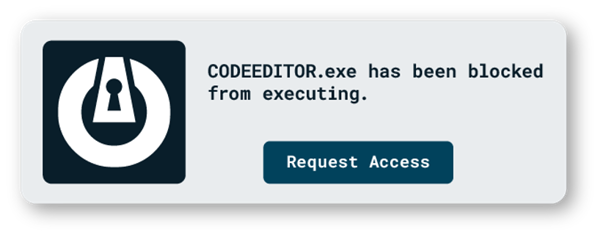

Application Allowlisting keelab vaikimisi kõigi rakenduste käivitamise ja lubab ainult need, mis on lubatud rakenduste loendis.

Kõik, mis pole lubatud, on keelatud – sealhulgas lunavara ja muu pahavara.

Õppeperioodi jooksul

tuvastatakse kõik arvutis leiduvad rakendused, IT-administraator saab loendi

üle vaadata ning vajadusel eemaldada sealt ebavajaliku.

Edaspidi blokeeritakse kõik ebausaldusväärsed rakendused, skriptid ja teegid, mis proovivad käivituda, kuid mis pole loendisse lisatud.

Uute rakenduste lubamise kohta saab kasutaja rakendust käivitades mugavalt päringu teha ning lisada põhjuse, miks peaks antud rakendus lubatud olema. IT-administraator võib rakenduse lubada, keelata või käivitada selle ThreatLockeri testkeskkonnas, kus saab kontrollida tarkvara usaldusväärsust, erinevaid parameetreid ja panna paika vajalikud sätted tarkvara lubamiseks või keelamiseks.

Peata ründetarkvara, lubamatute rakenduste käivitamine ning vähenda küberohte oma võrgus.

Ringfencing™

Ringfencing™ kontrollib üksikasjalikult, mida rakendustel on lubatud teha ning piirab rakenduste vahelist suhtlust, nende juurepääsu failidele, registritele ja võrgule.

- Kaitse failivaba pahavara vastu

- Üksikasjalikud rakenduspoliitikad takistavad rakenduste suhtlemist teiste rakenduste, võrguressursside, registrivõtmete, failide ja muuga.

- Keskmiselt on ühes arvutis üle 500 rakenduse. Neil kõigil pole vaja sinu andmetele ligi pääseda. Ringfencing™ võimaldab otsustada, millele rakendused ligi pääsevad.

Rakenduse tegevuse piiramine vähendab rünnakute õnnestumise tõenäosust. Seda ka siis, kui ründaja kasutab lubatud tööriistu, nt PowerShell.

Tavapäraselt pääsevad lubatud rakendused ligi kõigile andmetele, millele kasutajagi. See tähendab, et ründaja saab rünnaku ohvriks langenud rakenduse kaudu faile varastada või krüpteerida.

Ringfencing™ tagab, et rakendus pääseb ligi ainult nendele andmetele, registritele ja võrgule, millele on vaja ligi pääseda.

Elevation Control

Elevation Control võimaldab vajadusel kasutajal jooksutada teatud rakendust lokaalse administraatorina, ilma et kasutajal oleks päriselt lokaalse administraatori õigused.

- Kontroll on IT-administraatori käes – tema saab määrata, milliste rakenduste puhul kõrgendatud õigusi kasutada.

- Kasutajad saavad kõrgendatud õiguste saamiseks taotlusi esitada ning lisada selle toetamiseks faile ja märkmeid.

- Kasutajale võib määrata rakendusele ajutise või püsiva juurdepääsu.

- Rakenduste omavaheline integreerimine on turvaline. Ringfencing™ tagab, et kõrgendatud õiguste puhul ei saa kasutaja tungida teistesse seotud rakendustesse.

Elevation Control võimaldab ettevõttel eemaldada kasutajatelt lokaalse administraatori õigused, produktiivsust kahjustamata.

Storage Control

Storage Control on lahendus, mille abil juhtida salvestusseadmete kasutamist ja ligipääse salvestusruumile – seda nii lokaalsete kaustade, ühiskasutuses oleva salvestusruumi või väliste salvestusseadmete puhul, nt USB draiv.

- Saad luua üksikasjalikke poliitikaid salvestusruumi kasutamise kohta. Need võivad olla lihtsad, näiteks USB draivide blokeerimine, või ka väga üksikasjalikud, näiteks pääseb varukoopiatele liig vaid varundusrakenduse kaudu.

- Logidest on näha info, kes võrgus olevatest kasutajatest või kodukontorist töötajatest salvestusruumile ligi pääsevad.

- Logides on kopeeritud faili info ja seadme seerianumber.

- Luba või keela juurdepääs salvestusruumile kasutaja, aja, rakenduse või mõne muu tingimuse põhjal.

Storage Control abil hoiad silma peal, kes salvestusruumile ligi pääseb ning kuhu saab andmeid salvestada.

Network Access Control (NAC) – võrgu ligipääsukontroll

ThreatLocker® NAC kaitseb lõpp-punkte ja servereid ebausaldusväärsete seadmete eest sinu kohtvõrgus või internetis – täielik kontroll võrguliikluse üle.

- Võimalus luua globaalseid või granuleeritud poliitikaid.

- Anna kohandatavate poliitikate abil ligipääse, mis põhinevad IP-aadressil, kindlatel märksõnadel, agendi autentimisel või dünaamilisel juurdepääsu kontrollnimekirjal (ACL).

- Pilvepõhiselt hallatav lahendus annab sulle keskse ülevaate lõpp-punkti poliitikatest ja kogu võrguliiklusest.

Tänapäevane töökeskkond on hajutatud – töötajad on nii kontoris kui eemal. Perimeetri laienemine muudab seadmed ja andmed haavatavamaks.

ThreatLocker® NAC abil on sinu võrguliiklus kontrollitud, seadmed ning andmed kaitstud.

ThreatLockeril on väga heal tasemel ja professionaalne kasutajatugi, kellel vastamise kiirus on keskmiselt alla 60 sekundi. Lisaks on ThreatLocker oma klientidele loonud õppekeskkonna, kus rakendust detailselt tundma õppida.

BRS Networks Baltic on ainus ThreatLockeri partner Eestis. Meie abiga saad ettevõtte küberturbe viia tasemele, mis kaitseb tänapäeva küberohtude vastu.

Küsi pakkumist Tutvu teiste toodetega

ThreatLockeri kodulehele